- 品牌

- 深信服

- 型号

- VDS-B-7950、aDesk-STD-200H-s

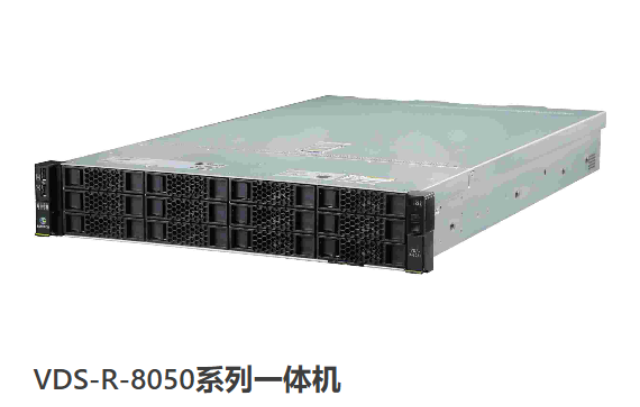

硬件层:雪莱的出库单显示,桌面虚拟化硬件只有三类:计算节点、网络节点、辅助节点。1.计算节点:2U机架,双路CPU,256GB内存,2块480GB固态做系统盘,6块网口主板自带,不插单独显卡,不插HBA卡。2.网络节点:48口千兆电口的交换机2台,4口万兆上联,堆叠后逻辑为一台,所有端口做链路聚合。3.辅助节点:1U单独服务器,跑管理程序,接在UPS上,双电源,单路即可存活。雪莱规定:任何节点必须双路市电,任何机柜必须N+1PDU,任何机房必须单独空调,温度高于28摄氏度直接拒绝开机。上海雪莱信息科技有限公司推动企业数字转型,通过桌面虚拟化提高IT服务质量。上海双桌面虚拟化厂家

桌面虚拟化项目在国内落地已有十余年,多数用户仍把“桌面云”简单等同于“买台服务器装几个虚拟机”。上海雪莱信息科技有限公司(下称雪莱)自2013年起把桌面虚拟化作为单独业务线,累计交付坐席96000个,单项目较大12000坐席,较小30坐席,覆盖窗口、医院门诊、学校机房、工厂产线、呼叫中心五种场景。本文以雪莱的出库单、布线表、验收报告、运维日志为独一依据,按“硬件层、虚拟层、控制层、终端层、网络层、存储层、安全层、运维层”八个模块,逐条陈述桌面虚拟化结构的可验证组成,不做预测、不讲故事、不引用任何英文、代码、公式、品牌对照。山西远程桌面虚拟化上海雪莱信息科技有限公司协助测绘单位实施桌面虚拟化,保障地理信息系统数据的精确同步。

为他们配置固定的虚拟化桌面,既能满足高性能计算需求,又能实现环境的快速交付和回收。又如,在一些外包人员或短期项目协作场景中,企业不希望外部人员直接接入内部网络并使用物理电脑。为其提供一套临时的虚拟化桌面,分配必要的访问权限,项目结束后即可收回,有效保障了主要数据的安全。在这些场景下,企业的主要诉求是快速获得一个或多个单独的、安全的远程桌面环境,管理的桌面数量相对有限,对桌面的标准化和集中化管理生命周期要求不高。虚拟化桌面方案以其部署相对简单、直接的特点,成为了性价比很高的选择。

交付流程:雪莱把桌面虚拟化交付拆成五步:勘察、布线、上架、灌系统、迁移、交接。每一步都有纸质表单,用户签字即视为阶段合格。1.勘察:量机柜、量电源、量空调、量网线,七项指标全部合格才发货。2.布线:网线、电源线、光纤全部分色,贴标签,拍照存档。3.上架:节点插入导轨,前后留1U,通电后液晶屏显示“Ready”才算完成。4.灌系统:雪莱工程师用U盘导入模板,2小时完成,用户现场观看。5.迁移:旧PC桌面通过工具一次性复制到虚拟机,复制完当场验证,文件缺失即重做。6.交接:培训管理员2小时,发《运维合格证》,有效期一年,过期须复训。上海雪莱信息科技有限公司为学校建设桌面虚拟化教室,实现教学软件环境的一键式批量部署。

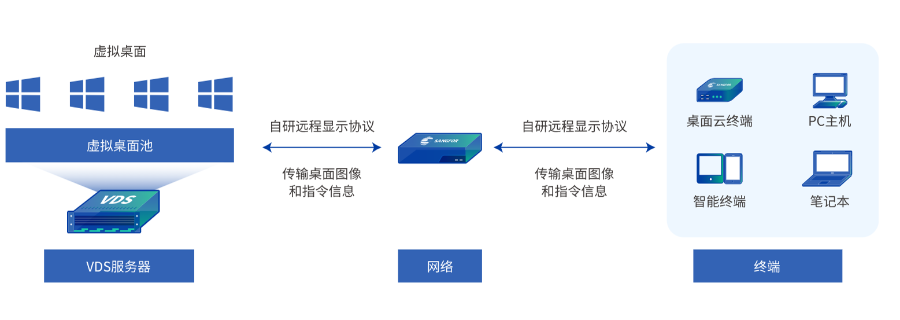

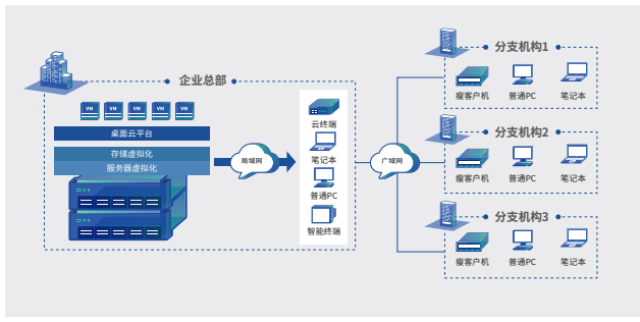

桌面虚拟化技术通过资源集中化管理,带来了运维效率的提升和安全性的增强。上海雪莱信息科技有限公司在多个行业的成功实践表明,只要深入理解技术原理,结合业务需求进行合理设计,桌面虚拟化就能发挥出明显的价值。随着技术的不断成熟,桌面虚拟化必将在更多领域得到应用,为企业信息化建设提供有力支撑。桌面虚拟化的主要结构:分层架构与资源整合。桌面虚拟化的主要在于通过分层架构实现计算资源的集中化与虚拟化。上海雪莱信息科技有限公司的桌面虚拟化方案采用“三层架构”设计,包括终端接入层、虚拟化平台层与后端资源层,各层协同工作,构建起高效、安全的虚拟桌面环境。上海雪莱信息科技有限公司为会计师事务所开发桌面虚拟化系统,规范财务审计工作底稿管理。安徽双桌面虚拟化价格

上海雪莱信息科技有限公司积极推动智慧办公建设,通过桌面云平台提升办公智能水平。上海双桌面虚拟化厂家

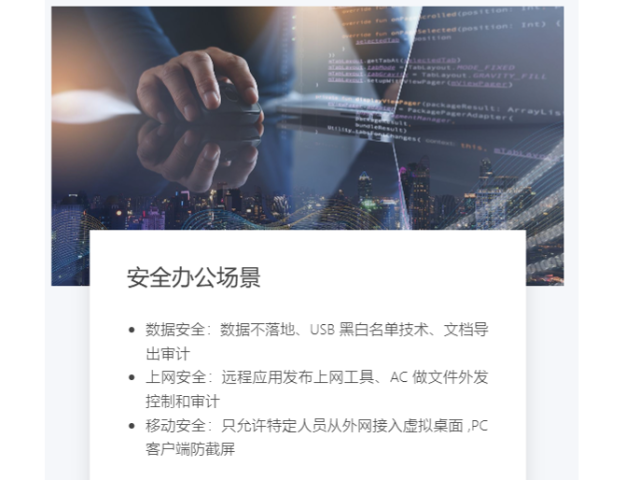

强化数据安全保障,降低信息泄露风险。数据安全一直是企业关注的重点。传统PC存储大量敏感数据于本地硬盘,一旦设备遗失或被盗,极易导致重要信息泄露。桌面虚拟化通过将所有数据集中存储于企业内部或可信的数据中心,有效避免了本地存储风险。上海雪莱信息科技有限公司针对客户实际情况,设计了多层次的数据安全体系,包括权限控制、加密传输、多重身份认证等措施。在实施桌面虚拟化后,客户能够实时监控访问行为,及时发现异常,有效防范内部泄密和外部攻击,为企业的信息资产筑起坚固防线。上海双桌面虚拟化厂家

数据安全是企业选择桌面虚拟化的重要考量因素,上海雪莱信息科技在方案设计中构建了全链路的安全保障体系。在传统PC模式下,数据存储在本地硬盘,一旦电脑丢失或被非法入侵,数据泄露风险极高。而上海雪莱的桌面虚拟化方案中,所有业务数据都集中存储在数据中心的服务器集群中,终端设备本地不保存任何数据,即便终端设备丢失,也不会造成数据泄露。同时,方案通过多重权限管控机制保障数据访问安全:基于角色的访问控制(RBAC)让不同岗位的员工只能访问自己权限范围内的虚拟桌面与数据,例如财务部门员工无法访问研发部门的虚拟桌面;精细化的操作审计功能记录所有用户的登录、文件传输、软件使用等操作,一旦发生异常行为,系统会立即触...

- 上海智能桌面虚拟化厂家 2026-03-10

- 天津什么是桌面虚拟化安防系统 2026-03-09

- 江苏深信服桌面虚拟化优势 2026-03-09

- 企业云桌面虚拟化解决方案 2026-03-08

- 甘肃桌面虚拟化厂商排名 2026-03-07

- 北京智能桌面虚拟化解决方案 2026-03-07

- 上海智能桌面虚拟化终端方案 2026-03-05

- 河南小型企业桌面虚拟化价格 2026-03-04

- 河南企业云桌面虚拟化方案 2026-03-04

- 广东小型企业桌面虚拟化价格 2026-03-03

- 吉林桌面虚拟化方案 2026-02-27

- 天津双桌面虚拟化工作方式 2026-02-25

- 安徽轻量级桌面虚拟化服务器 2026-02-25

- 云南桌面虚拟化解决方案提供商 2026-02-14

- 安徽桌面虚拟化系统 2026-02-14

- 安徽什么是桌面虚拟化解决方案 2026-02-14

- 江苏深信服桌面虚拟化优势 03-09

- 企业云桌面虚拟化解决方案 03-08

- 湖南国内超融合系统服务器 03-08

- 上海深信服超融合系统平台 03-08

- 江苏高性能分布式存储软件 03-07

- 甘肃桌面虚拟化厂商排名 03-07

- 北京智能桌面虚拟化解决方案 03-07

- 广东深信服超融合系统解决方案 03-06

- 云南超融合系统解决方案 03-06

- 湖南文件分布式存储架构 03-06