身份认证和访问控制是数据安全的基础。通过身份认证可以确认访问者的身份是否合法,从而防止非法用户访问数据。访问控制则是对访问者的权限进行限制和管理,确保只有经过授权的用户才能访问特定的数据资源。在实际应用中,可以采用用户名密码、生物识别、数字证书等多种身份认证方式;通过角色权限管理、访问控制列表等技术...

- 品牌

- 宇之成信息技术(苏州)有限公司

- 型号

- 齐全

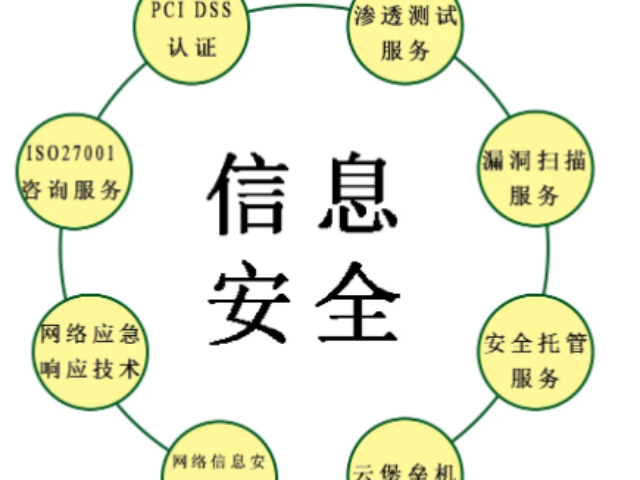

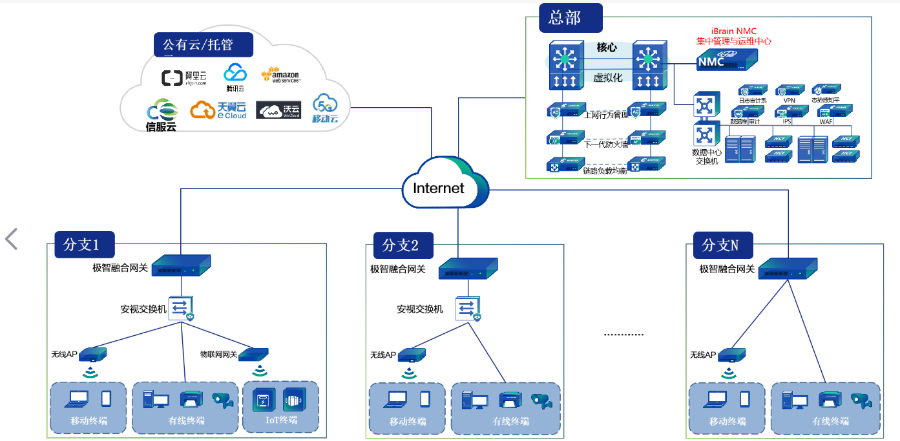

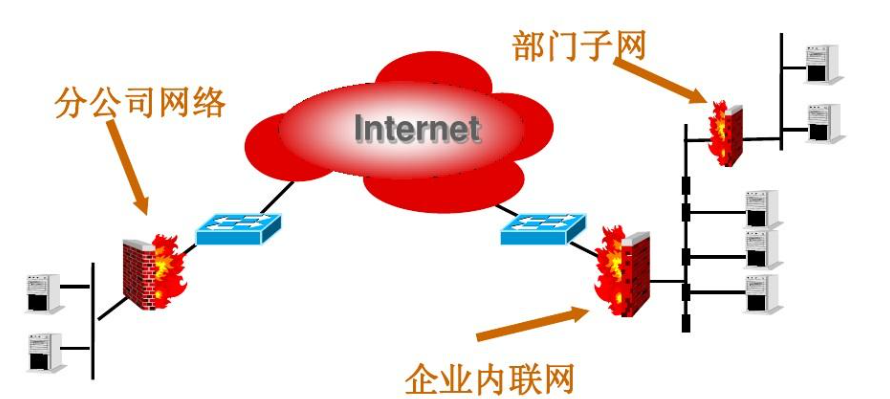

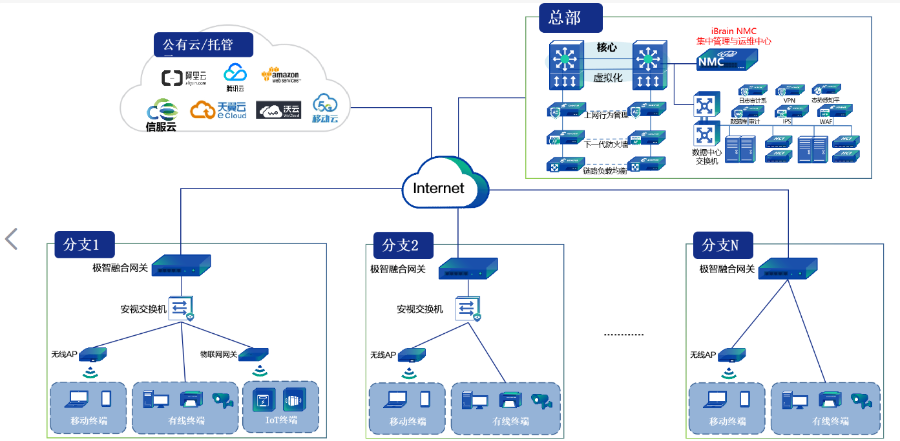

防火墙和入侵检测系统是保护网络安全的重要工具。防火墙可以过滤和监控网络流量,阻止未经授权的访问和攻击。入侵检测系统则可以对网络流量进行深度分析,发现潜在的攻击行为并发出警报。企业应根据网络结构和业务需求,选择适合的防火墙和入侵检测系统,并定期进行安全检查和漏洞修补。数据备份和恢复是保障数据安全的重要手段。企业应定期备份重要数据,并确保备份数据的安全性和可恢复性。当数据丢失或损坏时,可以通过备份数据进行恢复,减少损失。同时,企业还需要建立完善的备份管理制度和恢复流程,确保备份数据的及时性和有效性。数据备份应定期进行并存储在安全的位置。无锡高效数据安全

数据的保密性同样至关重要。敏感信息一旦泄露,可能会对个人隐私、企业商业机密和国家的安全造成威胁。因此,必须采取有效的访问控制和加密措施,确保数据不被非法获取和使用。数据的可用性也是数据安全的重要方面。即使数据受到保护,但如果无法在需要时及时获取和使用,那么其价值也会大打折扣。因此,需要确保数据在受到保护的同时,也能满足正常的业务需求。物理安全是数据安全的基础。它涉及到数据存储设备的保护、机房的安防措施以及自然灾害的应对等。只有确保物理环境的安全,才能为数据安全提供坚实的保障。南通企业数据安全检查数据安全应考虑组织的特定风险和需求。

数据权限控制是确保数据安全的重要手段之一。通过对不同用户或用户组的权限进行设置,保证只有授权用户才能访问和修改数据,避免数据被非法修改或篡改。企业应该建立完善的数据权限控制机制,并定期对权限设置进行审计和监控,确保权限设置的合理性和有效性。同时,企业还应该建立完善的权限申请和审批流程,确保只有经过授权的用户才能获得相应的数据访问权限。数据安全不只涉及技术问题,还涉及法律和合规性问题。企业和组织必须遵守相关的法律法规和行业标准,确保数据处理的合法性和合规性。例如,企业需要遵守《中国网络安全法》、《数据安全管理办法》等法律法规,确保数据处理的合法性和合规性。同时,企业还需要关注国际上的数据保护法规和隐私政策,确保跨境数据处理符合相关法规要求。

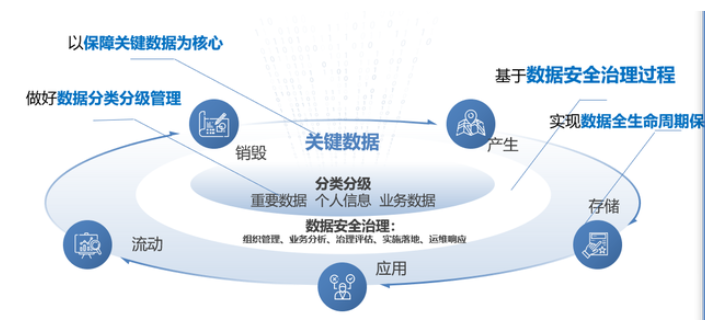

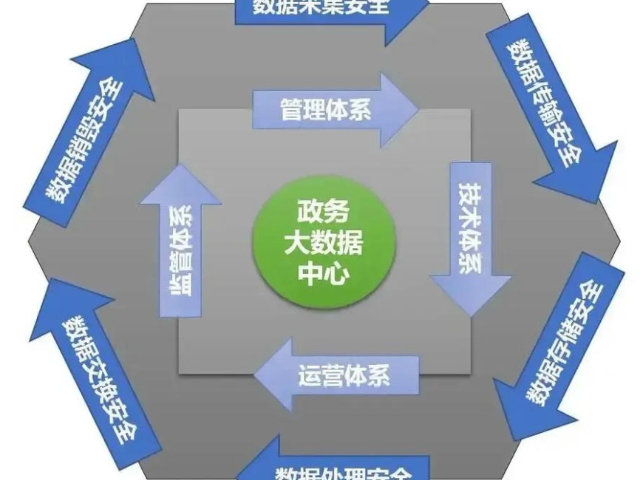

数据安全也需要全社会的共同参与和努力。相关单位、企业、社会组织和公众应形成合力,共同构建一个安全、可靠、可持续的数据环境。通过加强国际合作和交流,共同应对全球性的数据安全挑战。在数据安全领域,我们还需要关注一些特殊领域的数据安全需求。例如,在医疗领域,患者的健康信息需要得到严格保护;在金融领域,客户的资金信息和交易数据需要高度保密。因此,我们需要针对不同领域的特点和需求,制定专门的数据安全策略和措施。在数据安全方面,我们还应该注重数据的生命周期管理。从数据的产生、传输、存储到销毁等各个环节都需要进行严格的安全控制。通过制定数据生命周期管理策略和规范流程,确保数据在整个生命周期内都能得到有效的安全保障。数据安全是一个持续的流程,需要不断的关注和投资。

数据备份与恢复是数据安全的重要环节。通过定期备份数据,可以在数据丢失或损坏时迅速恢复,减少损失。数据备份可以分为全量备份和增量备份两种。全量备份备份整个数据集;增量备份则只备份自上次备份以来发生变化的数据。在选择备份策略时,需要考虑数据的重要性、恢复时间目标(RTO)和数据恢复点目标(RPO)等因素。物理安全是数据安全不可忽视的一部分。保护数据的物理环境,如服务器机房、数据中心等,免受火灾、水灾、偷取等自然和人为因素的威胁,是确保数据安全的重要前提。在物理安全方面,需要采取一系列措施,如安装监控摄像头、设置门禁系统、配置防火设备等,以确保数据的物理环境安全。数据安全政策应明确定义数据安全规则和程序。无锡高效数据安全

员工应接受数据安全培训,并了解他们的责任。无锡高效数据安全

身份认证和访问控制是数据安全的基础。通过身份认证可以确认访问者的身份是否合法,从而防止非法用户访问数据。访问控制则是对访问者的权限进行限制和管理,确保只有经过授权的用户才能访问特定的数据资源。在实际应用中,可以采用用户名密码、生物识别、数字证书等多种身份认证方式;通过角色权限管理、访问控制列表等技术手段来实现访问控制。数据备份与恢复是保障数据安全的重要手段。在数据丢失或损坏时,可以通过备份数据进行恢复,减少损失。因此,需要定期备份重要数据,并建立完善的备份管理制度和恢复流程。在备份过程中,可以采用增量备份、全量备份等多种备份方式;在恢复过程中,需要确保备份数据的完整性和可用性,避免因为备份数据不完整或不可用而导致数据恢复失败。无锡高效数据安全

- 南京供应链数据安全预警 2026-02-12

- 无锡制造业数据安全售后服务 2026-01-07

- 太仓医院数据安全售后服务 2026-01-06

- 苏州制造业数据安全产品介绍 2026-01-06

- 制造业数据安全软件 2026-01-05

- 张家港机房数据安全产品介绍 2026-01-05

- 上海机房数据安全产品介绍 2026-01-05

- 上海企业数据安全资费 2026-01-04

- 南京网络数据安全合规 2026-01-04

- 浙江内外网数据安全加固 2026-01-03

- 上海数据安全包括哪些 2026-01-03

- 江苏网络数据安全价钱 2026-01-02

-

江苏数据安全多少钱 2025-12-28 01:04:23日志审计和监控是保障数据安全的重要手段。通过对系统和网络的活动进行日志记录和分析,可以发现异常行为和安全事件,并及时采取措施应对。企业应建立完善的日志审计和监控体系,包括日志收集、存储、分析和报警等功能。同时,企业还需要定期对日志进行审计和分析,发现潜在的安全隐患和漏洞。数据安全治理是一个系统工程,...

-

江苏公共数据安全加固 2025-12-27 03:05:42访问控制是确保数据安全的关键环节。通过设定合理的访问权限,可以限制对数据的访问和使用,防止未经授权的访问和滥用。同时,访问控制还可以记录用户的访问行为,为数据安全的审计和追踪提供依据。防火墙是网络安全的一道防线。它能够监控和过滤进出网络的数据包,阻止恶意攻击和非法访问。通过配置和部署防火墙,可以有效...

-

上海企业数据安全服务商 2025-12-26 16:05:47数据脱了敏和匿名化是保护数据隐私的重要手段之一。通过对敏感数据进行变形或替换可以降低数据泄露后可能带来的风险。数据脱了敏和匿名化可以在数据发布、共享或测试等场景下使用,确保敏感数据不被泄露或滥用。在实际应用中,可以采用静态脱了敏、动态脱了敏等多种脱了敏方式;同时还需要确保脱了敏后的数据仍具有足够的可...

-

南京供应链数据安全存储 2025-12-25 00:16:35数据安全是指通过采取必要措施,确保数据处于有效保护和合法利用的状态,以及具备保障持续安全状态的能力。在信息化快速发展的现在,数据安全已成为个人、组织乃至国家必须面对的重要问题。数据泄露、非法访问等安全事件频发,给个人隐私、企业利益和国家的安全带来了严重威胁。因此,加强数据安全保护,已成为社会各界的共...

-

上海商场网络安全收费

2026-03-07 -

苏州网络安全审计检查

2026-03-06 -

苏州宾利啤酒特价

2026-03-06 -

苏州网络安全服务费

2026-03-06 -

南通企业网络安全策略

2026-03-05 -

苏州市姑苏区啤酒中秋礼盒定制

2026-03-05 -

杭州医院网络安全报价

2026-03-05 -

无锡计算机网络安全存储

2026-03-04 -

虎丘区宾利精酿啤酒企业

2026-03-04