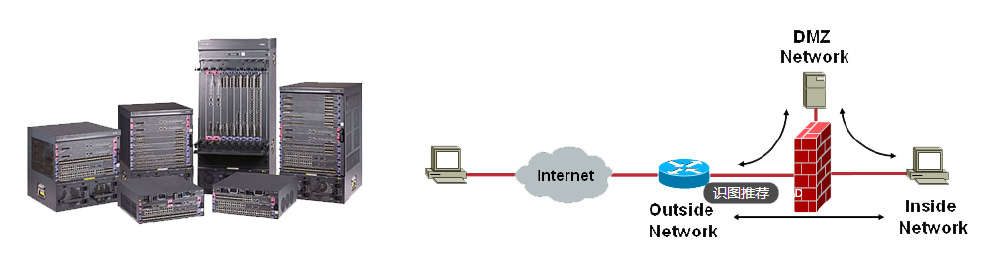

一卡通可在同一张智能卡上实现、门禁、考勤、消费、巡更、访客管理、电梯控制等综合管理功能。Readmore>>拼接屏拼接屏是一个完整的液晶拼接显示单元,根据不同使用需求,实现单屏单独显示、任意组合显示、全屏液晶拼接、竖屏显示等不同内容展示需求。Readmore>>电话会议软件或硬件的方式,实现两个或两个以上不同地点的沟通需求,蓝盟已经为数百家企业实施了电话会议系统。Readmore>>系统集成SYSTEMINTERATION蓝盟在充分调研和理解客户需求的基础上,确保客户在业务发展的不同阶段都能获得所需的IT集成解决方案。网络改造我们为客户提供网络环境重新搭建、设备升级等项目实施,为业务系统健康运行提供保障。Readmore>>无线覆盖我们提供企业级无线覆盖解决方案,确保无线网络不再出现掉线、不稳定等故障。Readmore>>***防护通过部署企业防***系统,使您远离***侵扰。Readmore>>访问控制通过对用户的身份进行认证,控制用户对服务器、目录、文件等网络资源的访问权限。Readmore>>上网行为管理帮您实现访问网页内容过滤、网络应用访问控制、带宽流量管理、信息收发审计、员工上网行为审计和分析。Readmore>>。路由器/防火墙/网络交换机/无线AP和无线控制器/上网行为控制,选择广信IT外包服务!苏州专业IT外包价格合理

显然IT外包不仅是九十年代出现的一闪而过的趋势,而是已经成为很多公共和私人组织所采取的必然选择。20世纪九十年代管理哲学领域发生了一个重要的变化:为了提高市场渗透力并增强竞争力,组织开始将重点集中于自己的**业务。为了有效的竞争,企业应该关注:什么是自己做的比较好的,以及什么可以增加自身价值。**明显的例子就是大量的软件公司在保留软件的设计、规划、营销功能的同时,将编码(coding)工作转移给海外(offshore)的发展中国家与地区,尤其是印度、中国台湾等地的公司。**初,外包需要对**能力概念的理解。**能力是企业可以真正将自身区别于其他竞争者的能力,也是企业赖以获得成功的能力。在客户看来,**能力也是给组织提供清晰领导地位的能力。关于外包有很多鲜活而生动的例子,比如二十一世纪初的爱立信公司,当时作为全球第三大手机生产商,在经历一系列业务阵痛后,决定将手机制造业务外包,保留产品设计、营销等功能作为自己的**业务。时至***,爱立信公司又通过和SONY合作等手段,重新确立了自己的市场地位。其他所有的活动都是“非**”的,经理人可以思考:自己的公司在进行这些活动时是否是“出类拔萃”的?如果不是。无锡先进IT外包多少钱根据企业特殊需求,随时提供对应**IT工程师,满足其他特殊IT需求。

互联接入提供商)互联网全光接入互联网带宽租赁教育查看所有远程教育远程教育云课堂云课堂教育科研网教育科研网校园网络普教校园网高教校园网教育云数据中心教育云数据中心医疗查看所有数字医院移动医疗数字医院网络中小医院网络区域卫生信息化区域人口健康信息平台分级诊疗分级诊疗石油和天然气查看所有油气物联网油气生产物联网数字管道数字管道通信解决方案油气勘探开发数据管理油气勘探开发数据管理零售查看所有数字化门店门店智能环境控制电子价签客群分析商品盘点门店智能Wi-Fi零售云平台私有云SAPHAHA一体机分支机构一体机企业网络查看所有智简网络园区网络解决方案数据中心网络解决方案广域网络解决方案边缘计算物联网解决方案网络安全解决方案无线局域网交换机路由器网络安全网络管理&分析软件热点话题企业网络视频中心:NetTechTV如何打造面向AI时代的智能无损数据中心网络?如何打造无线、智能、云化的园区网络?热门产品AP7060DN接入点。

这种软件的商业性软件“CANVAS”和“COREIMPACT”等能够利用在正常的安全漏洞扫描过程中发现的安全漏洞实施攻击。这是非常有效的攻击手段,攻击者可利用这种手段突破系统、从事代码注入或者取得非经授权的命令行访问权限。SQL注入攻击可以通过没有正确验证用户输入的前端网络应用程序实施。包括SQL指令在内的异常的SQL查询可以直接注入到网络URL(统一资源定位符)中,并且返回一些错误通知,执行一些指令等等。如果你有时间的话,这些攻击可以手工实施。我一旦发现一个服务器有一个潜在的SQL注入安全漏洞,我喜欢使用一种自动的工具深入研究这个漏洞。这些工具包括SPIDynamics公司的SQL注入器等。这些攻击以标准的SQL注入攻击相同的基本方式利用网络应用程序和后端SQL服务器的安全漏洞。比较大的区别是攻击者收不到以错误通知形式从网络服务器发回的信息。这种攻击由于涉及到猜口令,速度要比标准的SQL注入攻击慢一些。在这种情况下,你需要一种比较好的工具。8.对系统实施逆向工程逆向工程的方法可以查找软件的安全漏洞和内存损坏弱点等漏洞。在利用软件安全漏洞方面,可以参考Gregoglund和GaryMcGraw合著的“如何**代码”一书,你可以发现有关逆向工程方法的一些讨论。一站式IT问题解决方案,选择广信IT外包服务!

可以达到39%,在实践运作中可能会降低一些,在仁通科技的实现IT及办公后勤托管的客户中,有97%以上的客户通过IT及办公后勤外包实现了15%—25%的成本的节约,这样算下来,中国IT外包的实际市场规模可能还要大,这样算下来,IT外包服务的市场规模在2012年将突破1000亿。IT外包服务发展趋势编辑不可阻挡外包已经有了数十年的历史,但几年来这项业务如同空气传播的***一样在企业IT部门内部蔓延。这里举数年前根据PCWeekExecutive和信息管理协会进行的一项调查为例,以显示IT外包发展的总体趋势。调查显示,管理领域已经很少有IT经理会对IT外包进行对抗。调查同时显示,大约3/4的公司在一项或者更多的IT项目上进行了外包——这项数字显然会持续上升。只有大约8%的IT经理声称既不会外包也不会研究这种可能性。外包的一项重要原因是为了通过引入高技术的开发者来充实IT队伍。在次数上,PC和网络维护比主机和遗留系统的外包更多。负责外包的高层IT经理,以及外包供应商,正在竭尽全力寻求新的合作方法来提***果。正如EDS前技术规划总监MikeBauer所说:“人们对外包的兴趣已经从成本***和成本削减转移到业务增长和增加市场份额。”在充分挖掘出自己的**能力之后。IT运维有风险,无保障,选择广信IT外包服务!公司IT外包推荐

IT外包服质量服务公司!苏州专业IT外包价格合理

台智能加速部件智能管理软件智能计算解决方案企业云通信企业通信UC&C公共行业通信企业**网网络管理eSight(IP/IT/UC&C/eLTE)eSightNetwork(IP)iManagerNetEco固网网管企业无线eLTE宽带集群eLTE综合接入GSM-R企业微波网络能源UPS通信能源模块化数据中心智能光伏热点话题无处不在的联接聚焦用户体验需求,实现联接智能化,网络主动感知变化和需求了解更多无所不及的智能为各行各业提供普惠AI,让大家用得起、用得好、用得放心了解更多沃土数字平台打通物理世界和数字世界,助力客户数字化转型成功了解更多鲲鹏计算产业鲲鹏展翅,昇腾万里,力算未来了解更多数字之城科技让城市更美好讲述深圳数字化转型故事了解更多网络安全可信的产品和解决方案了解更多如何购买通过华为购买如果您有项目需求可直接在此提交,我们会在1个工作日之内联系您提交项目需求如果您想咨询产品或解决方案,请联系在线销售**立即交谈通过经销商购买您可以选择具体产品型号向经销商询价,经销商会直接和您联系询价您可以查找附近的经销商。苏州专业IT外包价格合理

无锡广信云图科技有限公司主要经营范围是数码、电脑,拥有一支专业技术团队和良好的市场口碑。公司自成立以来,以质量为发展,让匠心弥散在每个细节,公司旗下IT外包,弱电工程,智能化建设,安防监控深受客户的喜爱。公司秉持诚信为本的经营理念,在数码、电脑深耕多年,以技术为先导,以自主产品为重点,发挥人才优势,打造数码、电脑良好品牌。无锡广信云图科技凭借创新的产品、专业的服务、众多的成功案例积累起来的声誉和口碑,让企业发展再上新高。

专业提供无锡IT外包服务,企业IT外包咨询服务,路由器交换机配置安装报价公司。网络设备维护安装,机房布线整理安装,机房布线调试安装,机房测试安装,机房模块测试安装,机房电话模块测试安装,网络电话调试啊测试安装。陕西南路IT外包咨询,局域网络维护,企业邮箱维护,域名注册公司,邮件服务器搭建,邮件故障维修公司,网络故障维修,电话故障维修公司,电脑维修公司,电脑系统重装,电脑蓝屏维修公司专业弱电安装综合排线网络维修网络调试、安装、维护维修服务内容:企业局域网安装和调试提供企业局域网的构建、综合布线和网络调试服务。宽带共享上网提供家庭局域网的组建、布线和调试服务。帮您实现多台电脑宽带共...

- 无锡服务IT外包上门服务 2024-10-29

- 无锡公司IT外包值得信赖 2024-10-24

- IT外包来电咨询 2024-10-23

- 苏州有保障IT外包哪家好 2024-10-20

- 江苏企业IT外包值得信赖 2024-10-18

- 口碑好IT外包价格合理 2024-10-13

- 公司IT外包便宜 2024-10-05

- 苏州服务IT外包上门安装 2024-10-02

- 常州企业IT外包 2024-09-08

- 江苏专业IT外包价格合理 2024-09-02

- 常州服务IT外包专业团队在线服务 2024-08-02

- 上海专业IT外包常用解决方案 2024-07-24

- 苏州企业IT外包上门安装 2024-07-06

- 常州公司IT外包价格合理 2024-07-03

- 公司IT外包上门维修 2024-07-02

- 上海安全IT外包上门安装 2024-06-20

- 无锡网络弱电工程设计报价 10-30

- 无锡服务IT外包上门服务 10-29

- 无锡专业安防监控专业团队在线服务 10-27

- 江苏公司安防监控常用解决方案 10-26

- 质量综合布线便宜 10-25

- 无锡公司IT外包值得信赖 10-24

- IT外包来电咨询 10-23

- 江苏智能安防监控上门维修 10-22

- 提供机房建设常用解决方案 10-21

- 苏州有保障IT外包哪家好 10-20