- 品牌

- 思驰

- 型号

- 定制

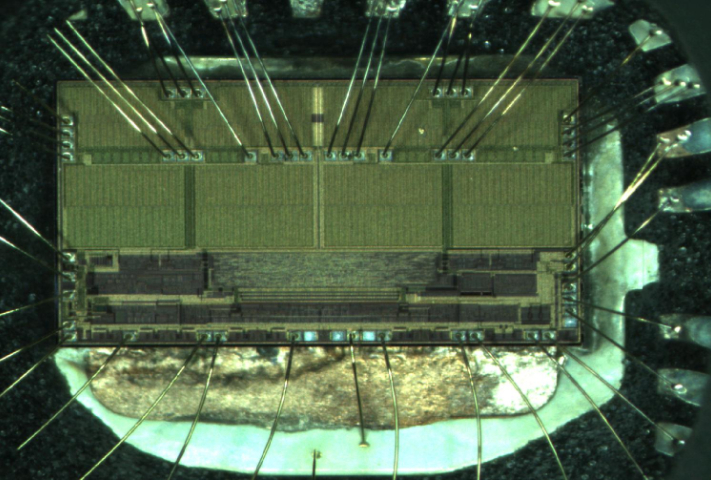

从硬件层面筑牢防线至关重要。一方面,采用先进的物理防护手段,如对单片机进行特殊封装、密封处理,使其宛如穿上坚固的铠甲,让攻击者难以轻易拆卸与实施物理攻击。例如,使用强度高的封装材料和特殊的封装工艺,增加芯片开盖和去封装的难度。另一方面,在单片机设计阶段就融入防破解设计理念。例如,选用加密存储芯片,为数据存储加上一层“密码锁”;加入反熔丝电路,一旦检测到异常攻击行为,立即销毁关键信息,让攻击者无功而返。IC解密过程中,我们需要对芯片进行非破坏性拆解和分析。西藏ic解密

鉴于芯片解密服务涉及敏感信息的安全,服务提供商还需取得信息安全管理体系认证,如ISO27001。这一认证要求企业建立完善的信息安全管理制度和流程,确保解密过程中的信息安全。在取得ISO27001认证后,企业需要实施一系列信息安全控制措施,如访问控制、加密技术、安全审计等。同时,企业还需定期进行信息安全风险评估和演练,以应对可能的信息安全威胁和事件。对于涉及商用密码的芯片解密服务,服务提供商还需取得商用密码产品认证。这一认证要求企业确保其解密技术和服务符合国家商用密码管理法规和标准。南宁bq28z610芯片解密哪家好IC解密在电子产品的逆向研发和定制中需要与客户进行密切沟通。

紫外线攻击(UV攻击)主要针对OTP(一次可编程)芯片。利用紫外线照射芯片,使加密的芯片变成不加密的芯片,然后用编程器直接读出程序。OTP芯片的封装有陶瓷封装的一半会有石英窗口,可直接用紫外线照射;如果是用塑料封装的,则需要先将芯片开盖,将晶圆暴露以后才可以采用紫外光照射。由于这种芯片的加密性比较差,解密基本不需要任何成本,所以市场上这种芯片解密的价格非常便宜。很多芯片在设计时存在加密漏洞,攻击者可以利用这些漏洞来攻击芯片,读出存储器里的代码。例如,利用芯片代码的漏洞,如果能找到连续的FF这样的代码就可以插入字节,来达到解密的目的。还有的芯片在加密后某个管脚再加电信号时,会使加密的芯片变成不加密的芯片。

在智能交通领域,芯片解密技术同样发挥着关键作用。在自动驾驶系统中,解密后的芯片承担着感知、决策和控制的关键任务。它能够快速处理来自摄像头、雷达等传感器的数据,识别道路标志、行人、其他车辆等,做出准确的驾驶决策,并控制车辆的行驶动作。这不仅提高了自动驾驶系统的安全性和可靠性,还为人们的出行带来了更大的便利。此外,芯片解密技术在网络安全与数据保护方面也发挥着重要作用。随着互联网的普及和数字化时代的到来,网络安全问题日益凸显。芯片解密技术能够帮助企业和个人识别和防范潜在的网络安全威胁,保护重要数据不被泄露或篡改。同时,通过解密技术,还可以对受损的芯片进行修复,恢复其正常工作状态,从而保障系统的稳定运行。IC解密在电子产品的故障排查和维修中具有重要作用。

深圳思驰科技有限公司自成立以来,一直专注于高级电子装备的正反向研发与设计,是国家高新企业。在芯片解密领域,公司拥有十多年的实战经验,成功解密了国外众多高级电子产品芯片的程序,涵盖了机器代码的反汇编、反编译成标准C语言、提取算法以及二次研发涉及的原理图、BOM表等,并能提供产品全套技术解决方案。其业务范围普遍,涉及单片机解密(MCU解密)、专业用IC解密、芯片解密、PLD芯片解密、CPLD芯片解密等多个领域,同时还提供单片机开发服务、嵌入式系统的软件和硬件设计、芯片的设计等服务。通过光子探测技术破解芯片物理层加密,需突破光子计数器的灵敏度极限。潍坊IC芯片解密方法

单片机解密后,我们可以对芯片进行性能分析和优化。西藏ic解密

电子探测攻击通过监测芯片的电源和接口连接的模拟特性以及电磁辐射特性来获取信息。芯片在执行不同指令时,电源功率消耗会发生变化,同时电磁辐射也会产生相应的特征。攻击者使用特殊的电子测量仪器和数学统计方法,对这些变化进行分析和检测,从而获取芯片中的特定关键信息。例如,RF编程器可以直接读出老的型号的加密MCU中的程序,就是采用了电子探测攻击的原理。过错产生技术利用异常工作条件使芯片出错,然后提供额外的访问来进行攻击。常见的过错产生攻击手段包括电压冲击和时钟冲击。低电压和高电压攻击可用来禁止保护电路工作或强制处理器执行错误操作,时钟瞬态跳变也许会复位保护电路而不会破坏受保护信息。电源和时钟瞬态跳变可以在某些处理器中影响单条指令的解码和执行,攻击者通过这些手段获取芯片的敏感信息。西藏ic解密

- 长春英飞凌芯片解密多少钱 2025-11-15

- 潍坊pic16f57解密智能终端设备 2025-11-14

- 武汉dsPIC30FXX解密公司排行 2025-11-14

- 合肥MCU单片机解密软件 2025-11-13

- 成都NEC解密方案 2025-11-12

- 中国台湾FPGA解密软件 2025-11-11

- 太原CPLD解密公司排行 2025-11-11

- 常州MCU单片机解密软件 2025-11-10

- 南昌bq28z610芯片解密价格 2025-11-09

- 杭州加密芯片解密方法 2025-11-08

- 昆明国产芯片解密费用 2025-11-08

- 沈阳汽车芯片解密软件 2025-11-06