- 品牌

- 思驰

- 型号

- 定制

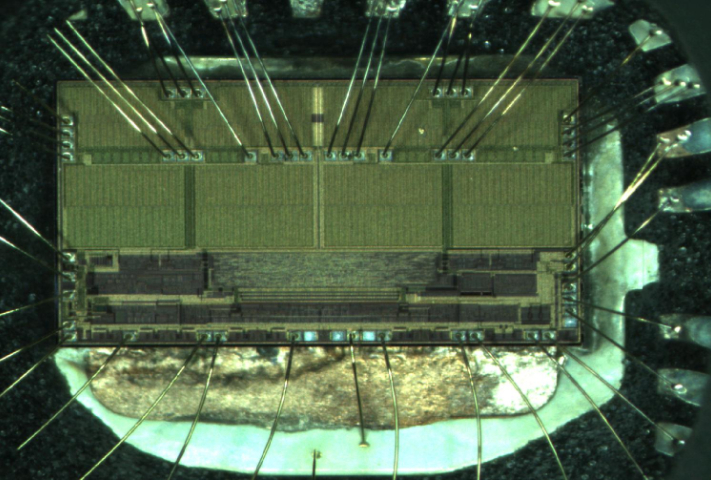

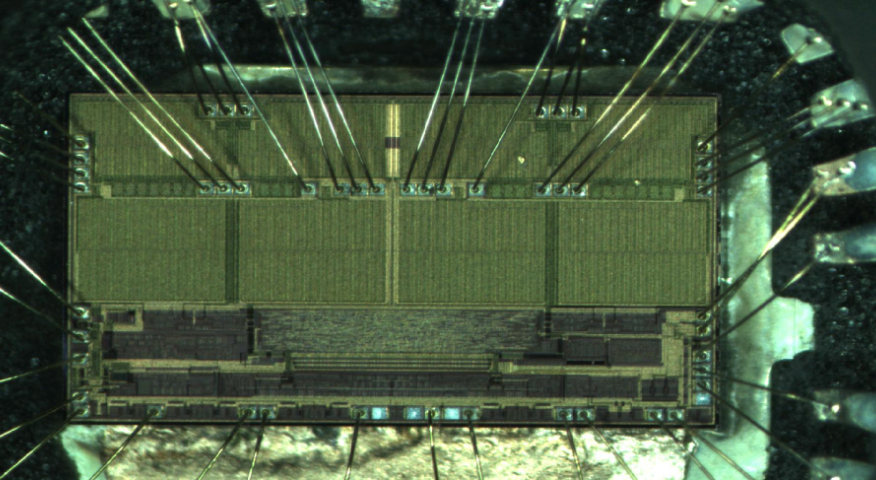

顶层金属网络设计是一种提升芯片入侵难度的技术。所有的网格都用来监控短路和开路,一旦触发,会导致存储器复位或清零。这种设计对普通的MCU来说设计较难,且在异常运行条件下也会触发,如强度高电磁场噪声、低温或高温、异常的时钟信号或供电不良等。但在智能卡中,电源和地之间会铺一些这样的网格线,部分可编程的智能卡甚至砍掉了标准的编程接口和读取EEPROM接口,取而代之的是启动模块,在代码装入后擦掉或者屏蔽自己,之后只能响应使用者的嵌入软件所支持的功能,有效防范了非侵入式攻击。芯片解密技术正推动硬件安全标准发展,催生抗逆向工程设计方法论。广西芯片解密

安全隔离技术可以将芯片内部的不同功能模块进行隔离,防止一个模块的攻击影响到其他模块。例如,在智能卡芯片中,将存储器总线加密(Bus Encryption)技术应用于不同的功能模块之间,使数据以密文方式传输,即使某个模块被攻击,攻击者也无法获取其他模块的敏感信息。随着解密技术的不断发展,防解密技术也面临着越来越大的挑战。解密者不断寻找新的攻击方法和漏洞,试图突破芯片的防护。例如,近年来出现的侧信道攻击、错误注入攻击等新型攻击方法,对传统的防解密技术构成了严重威胁。珠海bq28z610芯片解密价格硬件木马检测与芯片解密存在技术交集,需建立联合防御机制。

深圳思驰科技有限公司自成立以来,一直专注于高级电子装备的正反向研发与设计,是国家高新企业。在芯片解密领域,公司拥有十多年的实战经验,成功解密了国外众多高级电子产品芯片的程序,涵盖了机器代码的反汇编、反编译成标准C语言、提取算法以及二次研发涉及的原理图、BOM表等,并能提供产品全套技术解决方案。其业务范围普遍,涉及单片机解密(MCU解密)、专业用IC解密、芯片解密、PLD芯片解密、CPLD芯片解密等多个领域,同时还提供单片机开发服务、嵌入式系统的软件和硬件设计、芯片的设计等服务。

电子探测攻击以高时间分辨率监控处理器在正常操作时所有电源和接口连接的模拟特性,并通过监控其电磁辐射特性来实施攻击。由于单片机是一个活动的电子器件,当它执行不同的指令时,对应的电源功率消耗会相应变化。通过使用特殊的电子测量仪器和数学统计方法,分析和检测这些变化,就可以获取单片机中的特定关键信息。例如,RF编程器能够直接读出老型号加密MCU中的程序,就是利用了这一原理。过错产生技术使用异常工作条件使处理器出错,然后提供额外的访问来进行攻击。其中,电压冲击和时钟冲击是常用的手段。低电压和高电压攻击可用来禁止保护电路工作或强制处理器执行错误操作,时钟瞬态跳变也许会复位保护电路而不会破坏受保护信息。例如,通过向芯片施加异常的电压或时钟信号,使芯片内部的逻辑电路出现错误状态,从而绕过加密保护,获取芯片内部信息。针对医疗芯片的解密,需满足医疗器械法规(如FDA认证)的严格标准。

软件攻击是利用STC单片机存在的漏洞或设计缺陷展开攻击。攻击者深入研究单片机的工作原理与内部结构,凭借编写特定的软件程序,绕过安全机制获取数据。例如,攻击者通过分析单片机的指令集与通信协议,找到可乘之机,编写攻击程序。在早期ATMEL AT89C系列单片机的攻击案例中,攻击者利用该系列单片机擦除操作时序设计上的漏洞,使用自编程序在擦除加密锁定位后,停止下一步擦除片内程序存储器数据的操作,从而使加过密的单片机变成没加密的单片机,然后利用编程器读出片内程序。单片机解密需要具备一定的电子工程知识和经验。广西芯片解密

通过红外热成像技术破解芯片加密,需解决热传导路径的干扰因素。广西芯片解密

TRNG输出的随机数是基于物理随机现象或过程产生的,具有高度的随机性和不可预测性。在芯片中,TRNG生成的随机数可以用于数据加密、地址算法等,增加解密的难度。例如,在加密算法中使用TRNG生成的随机数作为密钥,可以使加密后的数据更加难以破解。加密算法是软件层面防解密的重要技术之一。常见的对称加密算法有AES(高级加密标准)、DES(数据加密标准)、SM4等,非对称加密算法有RSA、ECC(椭圆曲线加密)等。这些加密算法可以对芯片中的程序代码、数据等进行加密处理,只有拥有正确密钥的用户才能解密和访问。例如,在芯片的程序存储器中,使用AES算法对程序代码进行加密,在芯片启动时,通过解密算法将程序代码解密后执行。广西芯片解密

- 长春英飞凌芯片解密多少钱 2025-11-15

- 潍坊pic16f57解密智能终端设备 2025-11-14

- 武汉dsPIC30FXX解密公司排行 2025-11-14

- 合肥MCU单片机解密软件 2025-11-13

- 成都NEC解密方案 2025-11-12

- 中国台湾FPGA解密软件 2025-11-11

- 太原CPLD解密公司排行 2025-11-11

- 常州MCU单片机解密软件 2025-11-10

- 南昌bq28z610芯片解密价格 2025-11-09

- 杭州加密芯片解密方法 2025-11-08

- 昆明国产芯片解密费用 2025-11-08

- 沈阳汽车芯片解密软件 2025-11-06